Eine Einführung in den TPM-Header (Trusted Platform Module) [MiniTool Wiki]

An Introduction Tpm Header

Schnelle Navigation :

Was ist ein TPM-Header?

Vertrauenswürdiges Plattformmodul ( TPM ), ein an das Motherboard angeschlossener Mikrochip, ist in einigen Computern enthalten. Das TPM ist auch als ISO / IEC 11889 bekannt. Es bietet Ihnen eine hervorragende hardwarebasierte Cybersicherheit. Das vertrauenswürdige Plattformmodul ist als manipulationssicherer Speicher für kryptografische Schlüssel konzipiert.

Trinkgeld: Wenn Ihr Computer kein TPM hat, können Sie mithilfe eines Motherboards mit einem TPM-Header selbst eines hinzufügen.Welche Funktionen hat es? Wie benutzt man es? Um die detaillierten Informationen zum TPM-Header zu erhalten, können Sie diesen Beitrag von lesen MiniTool .

Was das TPM kann

Das TPM kann Artefakte speichern, die zur Authentifizierung Ihres PCs verwendet werden, z. B. Kennwörter, Verschlüsselungsschlüssel und Zertifikate. Wie funktioniert es? Nun, der TPM-Chip verwendet eine Mischung aus Software und Hardware, um Ihre wichtigen Passwörter oder Verschlüsselungsschlüssel zu schützen

Darüber hinaus kann es den Status Ihres Geräts beibehalten und Änderungen daran erkennen. Dies ist sehr praktisch, wenn Sie manchmal in Schwierigkeiten geraten. Das TPM kann auch Protokolle speichern, um die Sicherheit Ihres Computers zu gewährleisten. Natürlich finden Sie TPMs auch in Smartphones und Netzwerkgeräten.

Wenn Angreifer zu Klonen Sie Ihr Laufwerk oder stehlen Sie das physische Laufwerk und verbinden Sie es dann mit einem anderen Gerät, um die Daten zu lesen. Sie können den Zweck nicht erreichen. Dies liegt daran, dass das Laufwerk verschlüsselt ist und der Verschlüsselungsschlüssel im TPM Ihres PCs gespeichert ist. Dies kommt Benutzern zugute, die wichtige Informationen aufbewahren.

Zusätzlich zu den oben genannten Funktionen wird das TPM auch zum Aktivieren des Windows-BitLocker Drive-Verschlüsselungsdienstprogramms verwendet. Wenn Sie das System mit TPM und BitLocker starten, führt der Chip verschiedene bedingte Tests durch, um zu überprüfen, ob das Booten sicher ist.

Wenn das TPM feststellt, dass die Festplatte an einen anderen Speicherort verschoben wurde, wird das System sofort gesperrt. Es ist wahrscheinlich, dass der Computer von anderen gestohlen wird. Bei Notebooks mit integriertem Fingerabdruck werden die aufgezeichneten Fingerabdrücke in TPM gespeichert. Aufgrund des Sicherheitsniveaus wird es zu einem zuverlässigen Speicherort.

Darüber hinaus ermöglicht das TPM Smartcard-Lesegeräten die Authentifizierung und Anmeldung, die von einigen Unternehmen benötigt werden. Ausgehend von den obigen Tatsachen ist das TPM für Computerbesitzer ziemlich vorteilhaft. Und es ist auch ein multifunktionales Element auf einem Computer.

Wenn Sie es nicht haben, können Sie es mit auf Ihrem Computer installieren diese Anleitung . Nachdem Sie die obige Beschreibung gelesen haben, können Sie feststellen, dass sich die Installation lohnt.

Hier kommt die Frage - wie man das TPM benutzt. Sie können der folgenden Anleitung folgen, um den TPM-Header ordnungsgemäß zu verwenden.

Top Empfehlung: Paketverlust [Die Definition, mögliche Ursachen und Korrekturen]

Verwendung des TPM-Headers

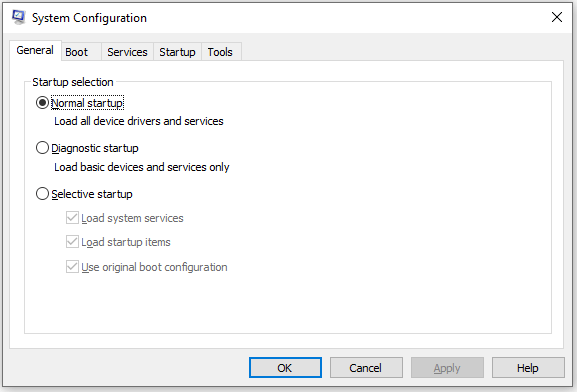

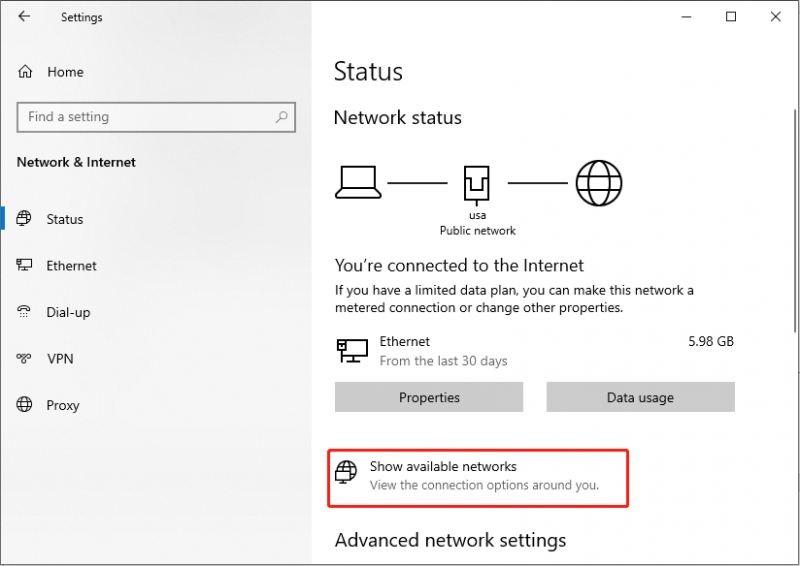

Angenommen, Ihr Computer verfügt bereits über den TPM-Chip, können Sie ihn für die weitere Verwendung aktivieren. Wie aktiviere ich es? Du solltest Rufen Sie das BIOS auf von Ihrem Computer und aktivieren Sie dann das TPM mit den angegebenen Schritten in diese Anleitung .

Trinkgeld: Die wichtigsten Notebook-Hersteller auf dem Markt wie Dell, HP und Lenovo enthalten normalerweise Softwareanwendungen, mit denen Sie auf die TPM-Funktionen zugreifen können.Danach wird es für Sie arbeiten. Beispielsweise können die Daten auf Ihrem Computer vor Angriffen und Diebstahl geschützt werden. Es bietet Ihnen auch andere Funktionen, die Ihnen zuvor vorgestellt wurden.

Das Fazit

Lesen Sie hier, möglicherweise haben Sie ein umfassendes Verständnis des TPM-Headers. Wenn Sie den ersten Teil des Beitrags lesen, können Sie wissen, was der TPM-Header ist. Während der Hauptteil Ihnen die Hauptfunktionen und die Verwendung des TPM-Headers erklärt.

Mit anderen Worten, dieser Beitrag ist eine vollständige Anleitung zum TPM-Header (Trusted Platform Module). Hier kommt das Ende dieses Beitrags. Hoffe, dass der Beitrag Ihnen sehr helfen wird.

![Strg Alt Entf Funktioniert nicht? Hier sind 5 zuverlässige Lösungen für Sie! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/66/ctrl-alt-del-not-working.png)

![Wie vergrößere ich ein Video? [Ultimativer Leitfaden]](https://gov-civil-setubal.pt/img/movie-maker-tips/69/how-zoom-video.png)

![Fix: Die Treiber für dieses Gerät sind nicht installiert. (Code 28) [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/99/fix-drivers-this-device-are-not-installed.png)

![Meet Kernel Power 41 Fehler unter Windows 10? Hier sind Methoden! [MiniTool-Tipps]](https://gov-civil-setubal.pt/img/backup-tips/28/meet-kernel-power-41-error-windows-10.png)

![So beheben Sie, dass Videos auf einem Android-Telefon nicht abgespielt werden [Ultimate Guide]](https://gov-civil-setubal.pt/img/blog/60/how-fix-videos-not-playing-android-phone.jpg)

![So reparieren Sie Outlook (365) unter Windows 10/11 – 8 Lösungen [MiniTool]](https://gov-civil-setubal.pt/img/data-recovery/86/how-to-repair-outlook-365-in-windows-10/11-8-solutions-minitool-tips-1.png)

![Fehler beim Zusammenstellen von Witcher 3-Skripten: Wie behebe ich sie? Siehe den Leitfaden! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/17/witcher-3-script-compilation-errors.png)

![Wird Discord Go Live nicht angezeigt? Hier sind die Lösungen! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/26/is-discord-go-live-not-appearing.jpg)