Die Gefahren eines USB-Drop-Angriffs – Wie schützen Sie sich?

Die Gefahren Eines Usb Drop Angriffs Wie Schutzen Sie Sich

Was ist ein USB-Drop-Angriff? Es gibt viele potenzielle Vektorangriffe, die über verschiedene mögliche Kanäle in Ihr System eindringen. Sie müssen den richtigen Weg finden, mit der Situation umzugehen. Der USB-Drop-Angriff ist eine der häufigsten Bedrohungen und Sie können ihn in diesem Beitrag erfahren MiniTool-Website .

Was ist ein USB-Drop-Angriff?

Ein USB-Laufwerk (Universal Serial Bus) wird oft zum Speichern einiger wichtiger Daten verwendet, die die Kommunikation zwischen Geräten erleichtern, während Angreifer die Chance nutzen können, schädliche Software oder Code auf dem USB-Laufwerk zu installieren. Das nennen wir einen USB-Drop-Angriff.

Menschen können nicht erkennen, ob ihre USB-Laufwerke infiziert sind, bis sie das Gerät an ihren Computer oder Laptop anschließen. Sobald jedoch die Verbindung erfolgreich ist, beginnt die Katastrophe. Der Virus oder die Schadsoftware kann über die Verbindung in Ihr System eindringen.

Welche Folgen kann dieser Angriff für Sie haben?

- Ihre Daten können von Angreifern verschlüsselt und gestohlen werden.

- Ransomware wird in Ihrem System installiert.

- Angreifer können Ihren Computer aus der Ferne übernehmen und ausspionieren.

- Ihr System kann abstürzen und zerstört werden.

Welche Arten von USB-Drop-Angriffen gibt es?

Es gibt vier Arten von USB-Angriffen: Social Engineering, Malicious Code, Human Interface Device Spoofing und USBKill. Wir werden sie einzeln vorstellen.

Soziale Entwicklung

Das USB-Gerät enthält Dateien mit interessanten Namen oder Links, die Ihre Neugier zum Anklicken wecken. Dadurch werden Sie dazu verleitet, vertrauliche Informationen weiterzugeben, Geld zu geben oder einen Weg zu finden, Malware zu installieren.

Schadcode

Das betroffene USB-Gerät enthält einige Dateien, die schädlichen Code freigeben können, sodass Malware unbeabsichtigt im System des Opfers installiert werden und eine Reihe schädlicher Aktivitäten ausführen kann.

Spoofing von Human-Interface-Geräten

In einem Human-Interface-Gerät (HID)-Spoofing-Angriff kann ein betroffenes USB-Laufwerk als an einen Computer angeschlossene Tastatur getarnt werden, woraufhin der Computer in die Irre geführt wird und einem Hacker Fernzugriff ermöglicht.

USBKill

Diese Art von USB-Drop-Angriff dient häufig dazu, sich Zugang zu einem angeschlossenen Gerät zu verschaffen und es zu zerstören. Sobald Sie es an einen USB-Anschluss anschließen, wird ein PC schnell zerstört. Daher sollten Sie niemals unbekannte USB-Laufwerke an Computern verwenden.

Wie schützt man sich vor einem USB-Drop-Angriff?

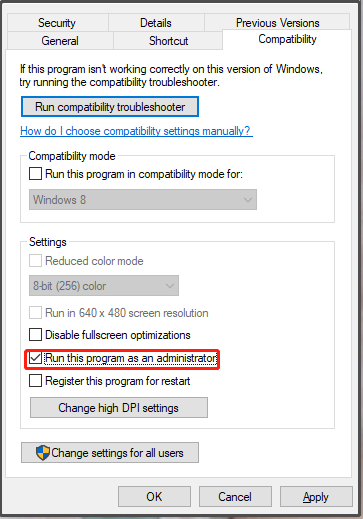

Diese vier Arten von USB-Drop-Angriffen in Windows 10 können zu unwiederbringlichen Ergebnissen führen, daher müssen wir etwas tun, um uns zu schützen. Dann finden Sie hier die Tipps.

- Verwenden Sie nur vertrauenswürdige USB-Laufwerke. Schließen Sie nicht versehentlich ein fremdes USB-Gerät an Ihr Gerät an.

- Nutzen Sie zuverlässig und leistungsstark Antivirus Programme und Firewalls .

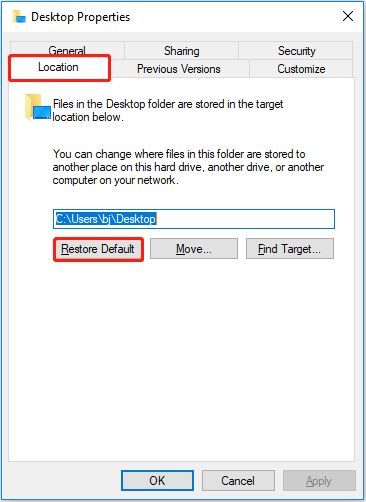

- Stellen Sie sicher, dass Ihre auf einem USB-Laufwerk gespeicherten Daten durch Verschlüsselung oder eine andere Sicherheitsfunktion geschützt sind.

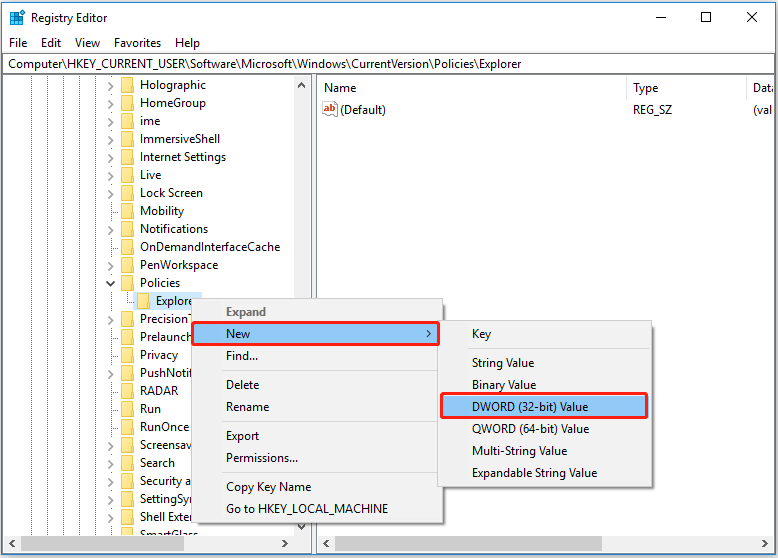

- Deaktiviere Autoplay . Mit dieser Funktion kann Windows je nach Medium automatisch unterschiedliche Aktionen ausführen. Sie können sie also deaktivieren, um USB-Angriffe zu verhindern.

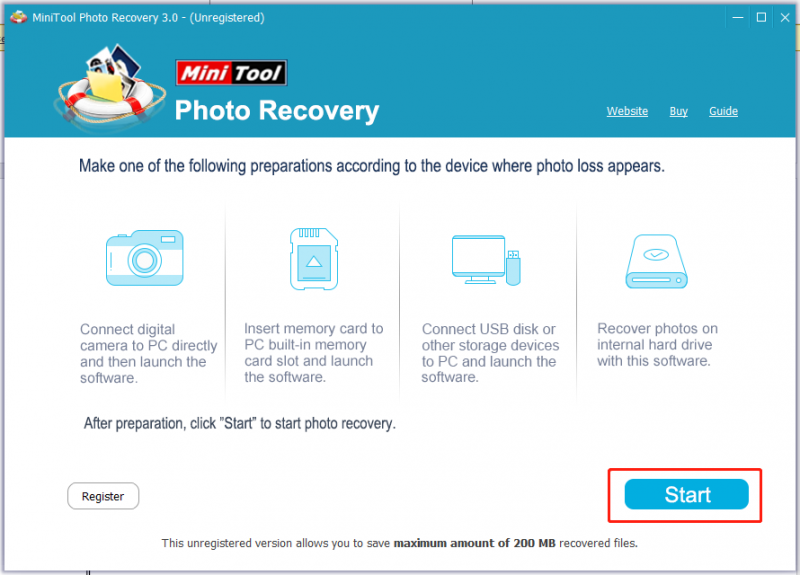

- Bereiten Sie ein USB-Laufwerk zum Speichern Ihrer Daten oder Systemsicherung vor. Wenn Sie leider von der USB-Drop-Attacke angegriffen werden, kann Ihnen dieses Backup bei der Wiederherstellung helfen.

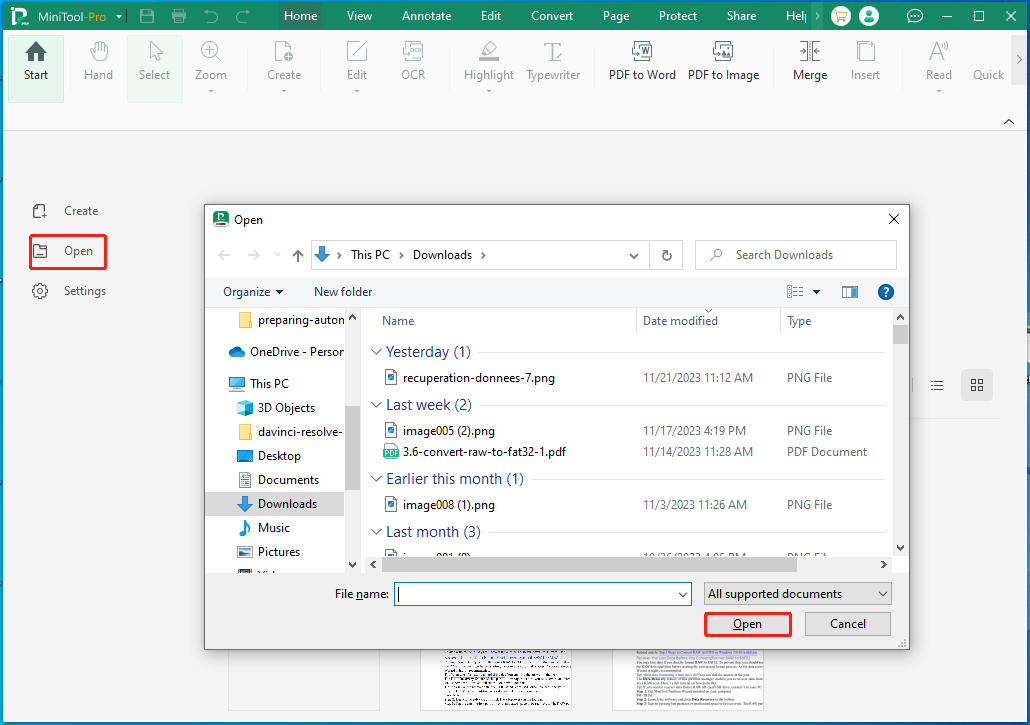

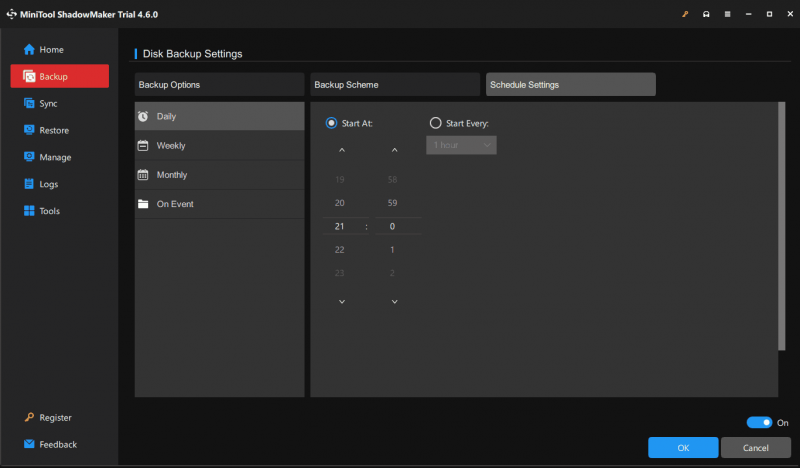

Dazu MiniTool ShadowMaker, kostenlose Backup-Software , kann bei der Sicherung von Systemen, Dateien und Ordnern sowie Partitionen und Festplatten helfen. NAS-Backup und Remote-Backup sind ebenfalls verfügbar; einige andere damit verbundene Dienste sind besser entwickelt.

Laden Sie das Programm herunter und installieren Sie es, um Ihr System zu schützen.

Endeffekt:

Was ist ein USB-Drop-Angriff? Nachdem Sie diesen Artikel gelesen haben, wissen Sie möglicherweise, was ein USB-Drop-Angriff ist. Wenn Sie weitere Fragen haben, können Sie gerne Ihre Nachrichten hinterlassen.

![Kann nicht von Google Drive heruntergeladen werden? - 6 Möglichkeiten [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/60/can-t-download-from-google-drive.png)

![So beschädigen Sie eine Datei mit den Top 3 der kostenlosen Dateibeschädigungen [MiniTool-Tipps]](https://gov-civil-setubal.pt/img/data-recovery-tips/91/how-corrupt-file-with-top-3-free-file-corrupters.png)

![Benutzer haben PC-beschädigtes BIOS gemeldet: Fehlermeldungen und Lösungen [MiniTool-Tipps]](https://gov-civil-setubal.pt/img/data-recovery-tips/18/users-reported-pc-corrupted-bios.jpg)

![Die 6 wichtigsten Korrekturen für den Shell-Infrastruktur-Host funktionieren nicht mehr [MiniTool-Tipps]](https://gov-civil-setubal.pt/img/data-recovery-tips/87/top-6-fixes-shell-infrastructure-host-has-stopped-working.jpg)

![Auf diesen PC projizieren und Bildschirmspiegelung unter Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/34/projecting-this-pc.png)