Was ist ein Backdoor-Virus und wie kann man ihn verhindern? Windows 10 11?

Was Ist Ein Backdoor Virus Und Wie Kann Man Ihn Verhindern Windows 10 11

Was ist ein Backdoor-Virus? Wie funktioniert ein Backdoor-Virus? Vor allem, wie kann man seinen Angriff verhindern? In diesem Artikel auf MiniTool-Website , werden alle oben genannten Probleme ausführlich beantwortet. Wenn Sie daran interessiert sind, befolgen Sie die Richtlinien in diesem Artikel sorgfältig.

Was ist ein Backdoor-Virus?

Eine Backdoor-Virendefinition bezieht sich auf eine Art von Malware, die normale Authentifizierungsverfahren für den Zugriff auf ein System negiert. Es wird einen alternativen Einstiegspunkt in Software, Netzwerk oder sogar ein Gerät schaffen, das Fernzugriff auf Ressourcen wie Dateiserver und Datenbanken gewährt.

Sobald der Einstiegspunkt erstellt ist, scannen Hacker das Internet nach anfälligen Programmen und Anwendungen, mit denen sie Backdoor-Viren installiert haben. Nachdem die Backdoor-Viren auf Ihrem Gerät installiert wurden, ist es sehr schwierig, sie zu erkennen, da ihre ausführbaren Dateien stark verschleiert sind.

Die schädlichen Aktivitäten von Backdoor-Viren umfassen normalerweise:

- Überwachung

- Geräte-Hijacking

- Server-Hijacking

- Diebstahl von Finanzinformationen

- Identitätsdiebstahl

- Verteilte Denial-of-Service-Angriffe (DDoS-Angriffe)

- Advanced Persistent Threat Attacks

- Angriffe auf Wasserlöcher

- Verunstaltung der Website

Diese Aktivitäten sind so schädlich, dass sie sich negativ auf Ihr Betriebssystem und Ihre wertvollen persönlichen Daten auswirken können. Aus diesem Grund sollten Sie auf das Vorhandensein von Backdoor-Viren achten.

Arten von Backdoor-Viren

Es gibt viele Arten von Backdoor-Viren und jeder von ihnen hat eine andere Angriffslinie. In diesem Teil stelle ich Ihnen die 4 häufigsten Backdoor-Viren vor.

Rootkits

Rootkit ist eine Art fortschrittlicher Malware, die es Hackern ermöglicht, ihre Aktivitäten zu verbergen, und das System zwingt, Zugriff auf Root-Ebene zu gewähren. Sobald es gewährt wird, können Hacker das System nach dem Zufallsprinzip bedienen, z. B. Dateien ändern, Ihre Aktivitäten überwachen, Malware herunterladen und vieles mehr.

Darüber hinaus kann diese Art von Backdoor-Virus die Form von gebrauchter Software oder Computerchips annehmen, daher ist es schwierig, sie zu erkennen.

Wenn Sie an Rootkit interessiert sind und sich fragen, wie Sie es von Ihrem Gerät entfernen können, können Sie diese Anleitung lesen - Wie wird man Rootkit Windows 10 los? Hier sind 4 Lösungen für Sie .

Trojaner

Wie Rootkit kann auch Trojan seine Aktivitäten verbergen. Es erhält Zugriff auf Computer, indem es mit der verifizierten Datei herumspielt. Jedes Mal, wenn Sie Software herunterladen, wird eine Meldung angezeigt: Einfügen-Programm-hier erlauben, Änderungen auf Ihrem Gerät vorzunehmen?

Wenn Sie die Berechtigung zulassen, werden Trojaner auf dem Betriebssystem installiert und eine Hintertür erstellt. Endlich können Hacker auf Ihrem Computer machen, was sie wollen.

Hardware-Hintertüren

Wie der Name schon sagt, verwenden Hardware-Hintertüren Hardwarekomponenten wie CPUs, Chips und Festplatten, um in ein Zielsystem einzudringen. Als nächstes werden Hacker und Kriminelle versuchen, über diese modifizierten Hardwarekomponenten Root-Level-Zugriff auf das System zu erhalten.

Neben computerbezogener Hardware können, solange die modifizierten Hardwareteile mit einem System verbunden sind, auch einige andere externe Geräte wie Haussicherheitssysteme, Telefone und Thermostate als Hardware-Hintertüren fungieren.

Kryptografische Hintertüren

Sie können eine kryptografische Hintertür mit einem Hauptschlüssel vergleichen, der alle hinter den verschlüsselten Daten verborgenen Inhalte entschlüsseln kann. Bei solchen Verschlüsselungen wird beiden kommunizierenden Parteien ein kryptografischer Schlüssel gewährt, der zum Abfangen und Entschlüsseln von Daten verwendet wird. Kryptografische Hintertüren greifen auf wichtige kryptografische Schlüssel zu und greifen ohne Ihr Wissen auf Ihre Informationen zu.

Häufige Systemfehler, die Backdoor ausnutzen kann

Hacker können die Schwachstellen des Systems identifizieren und sie ausnutzen, um einen Backdoor-Virus zu installieren. Hier sind die 4 häufigsten Systemfehler:

Veraltete Software

Veraltete Software ist so anfällig, weil ihr einige Patches fehlen. Hacker werden es nutzen, um eine Hintertür auf Ihrem Gerät zu installieren.

Schwaches Passwort

Einfache und schwache Passwörter können leicht geknackt werden. Sobald Hacker Ihr Passwort kennen, ist es für sie nicht schwierig, einen Backdoor-Virus auf Ihrem Gerät zu installieren.

Netzwerkports öffnen

Hacker zielen normalerweise auf offene Netzwerkports ab, da sie Datenverkehr von entfernten Standorten empfangen können. Sie können dies ausnutzen, um eine Schwachstelle zu schaffen, und dann wird es ihnen leicht fallen, Backdoor-Viren zu installieren.

Ein Port-Scanner kann Ihnen helfen, alle Programme zu finden und zu überprüfen, die auf den erkannten Ports laufen. Wenn Sie nach zuverlässigen Port-Scannern suchen, lesen Sie diese Anleitung - Top 5 kostenlose Port-Scanner für Windows 10 .

Legitime Hintertüren

Um einen legitimen Zugriff für die Fernverwaltung und Fehlerbehebung zu erhalten, müssen Software- oder Hardwareentwickler eine Hintertür in ihren Programmen lassen. Hacker können die legitime Hintertür verwenden, um das Betriebssystem anzugreifen.

Wie kann man einen Backdoor-Virenangriff verhindern?

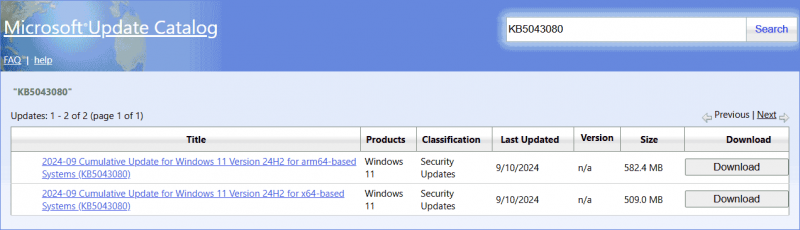

# Lösung 1: Aktualisieren Sie Ihre Software rechtzeitig

Veraltete Software ist anfällig und kann leicht von Cyberkriminellen ausgenutzt werden, um Ihr Gerät anzugreifen. Das Aktualisieren der Software auf die neueste Version hilft, diese Schwachstellen zu beheben. Daher ist es ratsam, Ihre Apps und Ihr Betriebssystem regelmäßig zu aktualisieren, um das Risiko von Backdoor-Virenangriffen zu verringern.

# Lösung 2: Ändern Sie Ihr Passwort

Um unbefugten Zugriff zu verhindern, sollten Sie besser sichere Passwörter erstellen, die aus Groß- und Kleinbuchstaben, Zahlen und Zeichen bestehen. Wenn Sie nicht wissen, wie Sie ein eindeutiges Passwort erstellen, können Sie sich auf Passwort-Manager verlassen.

Außerdem ist es notwendig, Ihr Passwort regelmäßig zu ändern. Versuchen Sie, die Multi-Factor Authentication so oft wie möglich zu aktivieren. Diese Methode hilft dabei, die Hacker abzumelden, wenn sie das nächste Mal auf das Gerät zugreifen.

# Lösung 3: Verwenden Sie Antivirensoftware und Firewall

Wenn Sie eine zuverlässige Antivirensoftware und Firewall verwenden, ist es einfach, Malware wie Backdoor-Viren zu erkennen und zu entfernen. Firewalls können auch unerwünschten Internetverkehr erkennen und verhindern, d. h. wenn die Anwendungen auf Ihrem Computer versuchen, Daten an ein unbekanntes Netzwerk zu senden, oder jemand außerhalb Ihres genehmigten Netzwerks versucht, auf Ihr Netzwerk zuzugreifen, stoppt die Firewall die gefährliche Aktion.

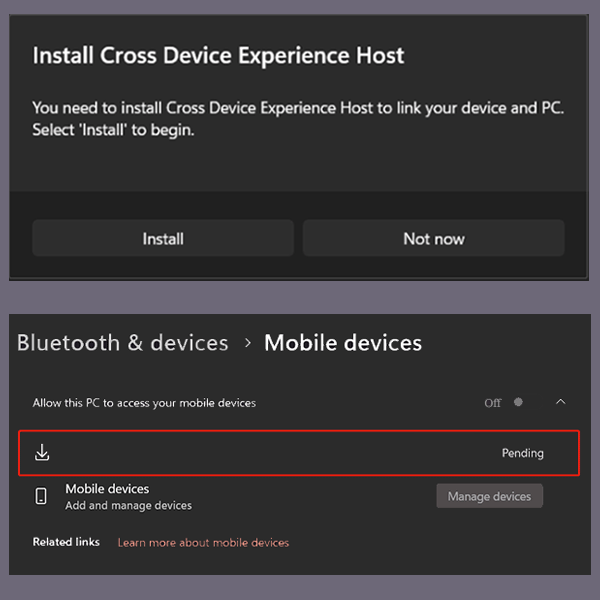

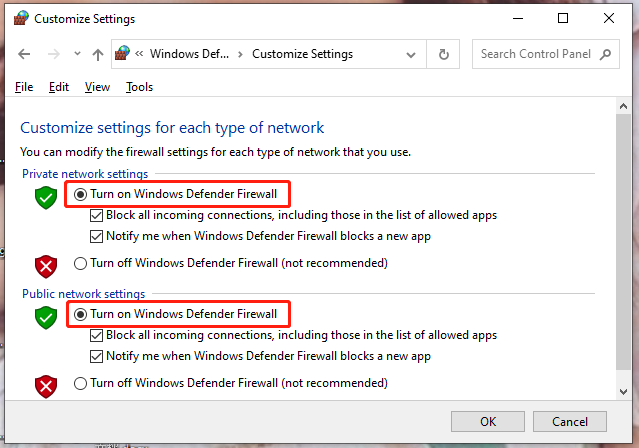

Schritt 1: Öffnen Sie die Windows Defender-Firewall

Wenn Sie feststellen, dass es unbekannten Webverkehr gibt oder Sie bezweifeln, dass Sie mit Backdoor-Viren infiziert sind, besteht die erste Maßnahme darin, alle Ihre Netzwerke über die Windows Defender-Firewall zu blockieren.

Es ist von entscheidender Bedeutung, Ihren Windows Defender auf dem neuesten Stand zu halten. Wenn Sie keine Ahnung haben, wie Sie es aktualisieren können, finden Sie in diesem Handbuch detaillierte Anweisungen - So aktualisieren Sie Windows Defender Antivirus unter Windows 10/11 .

Schritt 1. Öffnen Schalttafel und scrollen Sie nach unten, um es zu finden Windows Defender-Firewall .

Schritt 2. Klicken Sie im linken Bereich auf Schalten Sie die Windows Defender-Firewall ein oder aus .

Schritt 3. Kreuzen Sie an Aktivieren Sie die Windows Defender-Firewall beide unter Private Netzwerkeinstellungen und Einstellungen für öffentliche Netzwerke .

Vergessen Sie nicht, das Kästchen daneben anzukreuzen Blockieren Sie alle eingehenden Verbindungen, einschließlich derjenigen in der Liste der zugelassenen Apps .

Schritt 4. Drücken Sie OK um die Änderungen zu speichern.

Was ist, wenn Sie bestimmte Anwendungen durch die Windows Defender-Firewall zulassen möchten? Genauere Anweisungen finden Sie in - So erlauben oder blockieren Sie ein Programm durch die Firewall Windows 10 .

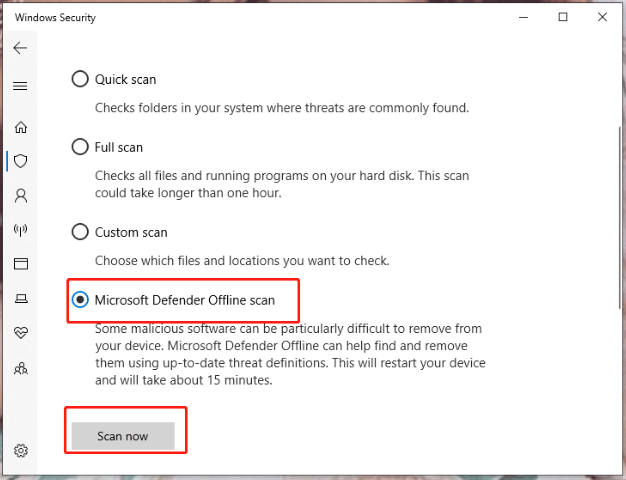

Schritt 2: Führen Sie den Windows Defender-Offline-Scan aus

Windows Defender kann Ihnen helfen, Backdoor-Viren loszuwerden, nachdem Sie Ihr Netzwerk blockiert haben.

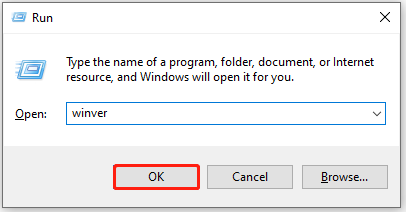

Schritt 1. Drücken Sie die Zahnrad-Symbol öffnen Windows-Einstellungen .

Schritt 2. Scrollen Sie im Einstellungsmenü nach unten, um nach zu suchen Update & Sicherheit und tippen Sie darauf.

Schritt 3. Im Windows-Sicherheit Registerkarte, klicken Sie auf Virus & Bedrohung Schutz und wählen Scan Optionen unter Aktuelle Bedrohungen .

Schritt 4. Kreuzen Sie an Microsoft Defender Offline-Scan und drücke Scanne jetzt .

Schritt 5. Nachdem der Scanvorgang abgeschlossen ist, wählen Sie die Backdoor-Virendateien aus und löschen Sie sie.

Kennen Sie die Unterschiede zwischen Antivirensoftware und Firewall? Wenn Sie darauf neugierig sind, gehen Sie zu - Antivirus vs. Firewall – So verbessern Sie Ihre Datensicherheit .

Vorschlag: Sichern Sie Ihre Dateien regelmäßig

Wie eingangs erwähnt, sind die Backdoor-Virenangriffe so schädlich, dass sie Ihrem System schaden können. Wenn Ihr System beschädigt wird, können auch Ihre wichtigen Daten zerstört werden oder fehlen.

Wenn Ihr Computer abgestürzt ist und Sie nicht wissen, was Sie tun sollen, folgen Sie bitte dieser Anleitung, um mögliche Lösungen zu finden - Warum stürzt mein Computer ständig ab? Hier sind Antworten und Korrekturen .

Wenn Sie jedoch Ihren Computer und Ihre Dateien gesichert haben, wäre die Sache einfacher. Sie können diese Dateien wiederherstellen und Ihren Computer mit wenigen Klicks in einen normalen Zustand versetzen.

Wie sichern Sie Ihre Dateien? MiniTool ShadowMaker ist dafür eine gute Option. Es ist ein professionelle Backup-Software das zum Sichern von Dateien, Ordnern, Partitionen, Festplatten und Betriebssystemen entwickelt wurde. Lassen Sie mich Ihnen nun Schritt für Schritt zeigen, wie Sie eine Dateisicherung erstellen.

Schritt 1. Laden Sie MiniTool ShadowMaker herunter und installieren Sie es. Sie können den Service innerhalb von 30 Tagen kostenlos nutzen.

Schritt 2. Starten Sie das Programm und klicken Sie auf Versuch halten .

Schritt 3. Gehen Sie zu Sicherung Seite und drücken Sie die Quelle Schaltfläche im linken Bereich.

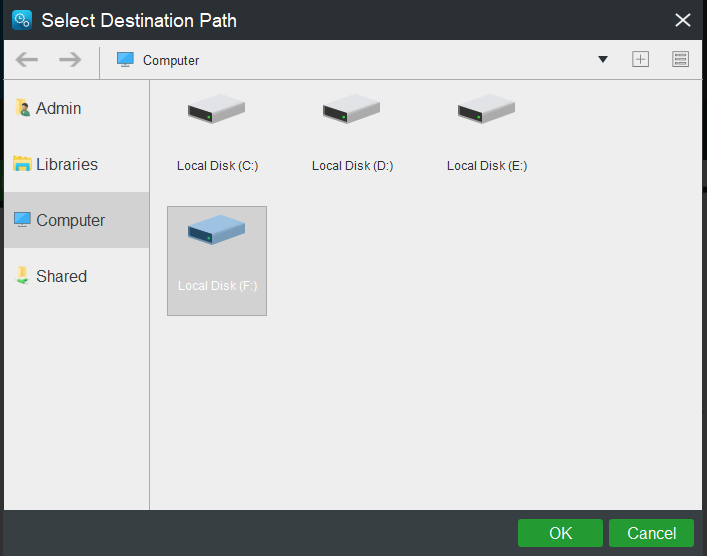

Schritt 4. Wählen Sie Ordner und Dateien und kreuzen Sie dann die Dateien an, die Sie sichern möchten.

Schritt 5. Schlagen OK um es zu speichern und zu drücken Ziel Schaltfläche, um einen Zielpfad auszuwählen.

Schritt 5. Drücken Sie Jetzt sichern um den Vorgang sofort zu starten.

Um eine Systemsicherung zu erstellen, können Sie zu dieser Anleitung gehen, um detaillierte Richtlinien zu erhalten - Wie kann ich Windows sichern, um meinen Computer zu schützen? Probieren Sie MiniTool aus .

Dinge einpacken

Zusammenfassend hat dieser Artikel gezeigt, was ein Backdoor-Virus ist, wie viele Typen es gibt, häufige Systemfehler, die er ausnutzen kann, und wie Sie Ihr Betriebssystem davor schützen können.

Wenn Sie auch von Backdoor-Viren infiziert sind, verdienen die oben genannten Fixes einen Versuch. Gleichzeitig sind weitere Vorschläge zu Backdoor-Viren und unseren Produkten ebenfalls willkommen. Sie können uns E-Mails per senden [E-Mail-geschützt] oder kommentiere unten.

Häufig gestellte Fragen zum Backdoor-Virus

Was ist ein Backdoor-Virus?Backdoor-Viren sind Malware, die alle implementierten Sicherheitsmaßnahmen umgehen und unbefugten Zugriff erlangen können. In der Zwischenzeit kann ein Backdoor-Virus selbst legitim sein. Es ist eine versteckte Möglichkeit, auf eine App, einen Computer oder ein Netzwerk zuzugreifen, die grundlegende Sicherheitsmaßnahmen umgehen kann. Entwickler löschen es, bevor sie Produkte versenden.

Was sind Beispiele für Backdoor-Viren?Poison Tap ist eines der berüchtigtsten Beispiele für Backdoors. Sobald es installiert ist, können Hacker Root-Level-Zugriff auf jede Website erhalten, einschließlich der mit 2FA geschützten.

Im Jahr 2017 wurde DoublePulsar mit Backdoor-Viren entdeckt. Es erlaubte anderen, Windows-PCs zu überwachen. Cyberkriminelle können mit Hilfe von Backdoor-Viren einen leistungsstarken, entscheidenden Kryptojacker mit hohem Arbeitsspeicher installieren, um Bitcoin zu schürfen.

Was ist ein Backdoor-Angriff?Backdoor-Angriff bezieht sich darauf, dass Hacker einige Schwachstellen in Ihrem Betriebssystem ausnutzen, z. B. einfache Passwörter, veraltete Software, offene Netzwerkports und mehr, um nicht autorisierte Berechtigungen zu erhalten, sodass sie in Ihrem System tun können, was sie wollen.

Was können Hacker mit einer Hintertür machen?Backdoor-Viren können Hacker stark stärken und ihnen böswillige Aktivitäten wie DDoS-Angriffe, das Ändern von Systemeinstellungen, das Senden und Empfangen von Dateien und mehr ermöglichen. Sie können Zugriff auf Root-Ebene erhalten und Ihre Daten stehlen.

![[5 Möglichkeiten] Wie komme ich beim Neustart ins BIOS unter Windows 11?](https://gov-civil-setubal.pt/img/news/00/how-get-into-bios-windows-11-restart.png)

![So reparieren Sie beschädigte / beschädigte CDs oder DVDs, um Daten wiederherzustellen [MiniTool-Tipps]](https://gov-civil-setubal.pt/img/data-recovery-tips/48/how-repair-corrupted-damaged-cds.jpg)

![Windows 10 Local Account VS Microsoft Account, welches soll verwendet werden? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/91/windows-10-local-account-vs-microsoft-account.png)

![[Rezension] Was ist der ILOVEYOU-Virus und Tipps zur Virenvermeidung](https://gov-civil-setubal.pt/img/backup-tips/69/what-is-iloveyou-virus-tips-avoid-virus.png)

![6 Nützliche Methoden zum Lösen des nicht gefundenen Einstiegspunktfehlers [MiniTool-Tipps]](https://gov-civil-setubal.pt/img/backup-tips/25/6-useful-methods-solve-entry-point-not-found-error.png)

![Behoben - Sie müssen ein Administrator sein, der eine Konsolensitzung ausführt [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/84/fixed-you-must-be-an-administrator-running-console-session.png)