Leistungsstarke Tipps, um die Hijacking -Angriffe unter Windows zu verhindern

Powerful Tips To Prevent Clipboard Hijacking Attacks On Windows

Was ist Zwischenablement -Entführer? Was sind die Arten von Klemmboard -Entführungen? Wie verhindern Sie die Hijacking -Angriffe unter Windows? Wenn Sie nach den Antworten auf die oben genannten Fragen suchen, ist dieser Beitrag das, was Sie brauchen.Was ist Zwischenablement -Entführer?

Was ist Zwischenablement -Entführer? Es ist ein Cyberangriff, in dem bösartige Software die von Ihnen kopierenden Daten heimlich überwacht oder verändert. Da die Zwischenablage vorübergehend sensible Informationen speichert - wie Passwörter, Kreditkartennummern und Kryptowährungs -Brieftaschen -Adressen, nutzen Hacker diese Funktion, um Daten ohne Ihr Wissen zu stehlen oder zu manipulieren.

Dieser Angriff kann zu Finanzbetrug, Datenverlust, Identitätsdiebstahl und unbefugtem Zugriff auf Konten führen.

Wie Hacker die Zwischenablage entführen

Wie entführen Hacker die Zwischenablage unter Windows? Im Folgenden sind die üblichen Methoden:

1. Malware -Infektion - Ein Virus oder eine Spyware läuft im Hintergrund und protokolliert die Aktivität der Zwischenablage.

2. Data Interception - Die Malware scannt sensible Informationen.

3.. Datenersatz - Einige Malware verändern kopierten Daten.

4. Exfiltration - Die gestohlenen Daten werden an den Server des Angreifers gesendet.

Häufige Arten von Zwischenablungs -Entführungsangriffen

Hier sind die gängigen Arten von Flüssigkeitsanschlägen.

1. Swapping der Kryptowährung

Wie es funktioniert: Malware erkennt eine kopierte Krypto -Brieftaschenadresse und ersetzt sie durch die Angreiferadresse.

Auswirkungen: Sie können unwissentlich Mittel an den Hacker anstelle des beabsichtigten Empfängers senden.

2. Passwort- und Kreditkartendiebstahl

Wie es funktioniert: Keylogger- oder Spyware -Datensatzdaten, wenn Sie Kennwörter oder Kartendaten kopieren.

Auswirkungen: gestohlene Anmeldeinformationen werden für Betrug verwendet oder im dunklen Web verkauft.

3. Manipulation des Fernzugriff

Wie es funktioniert: Hacker mit Fernbedienung (über Ratten oder RDP) ändern den Inhalt der Zwischenablage.

Auswirkungen: Angreifer können böswillige Links oder Befehle in kopierten Text einfügen.

4. Gefälschte Zwischenablagen Manager

Wie es funktioniert: Bösartige Clipboard -Manager -Apps behaupten, die Produktivität zu verbessern, aber kopierte Daten heimlich protokollieren.

Auswirkungen: Persönliche und finanzielle Informationen werden im Laufe der Zeit gestohlen.

So verhindern Sie, dass die Hijacking -Angriffe unter Windows die Hijacking -Angriffe auf die Fläche verhindern

Tipp 1. Halten Sie Windows und Software aktualisiert

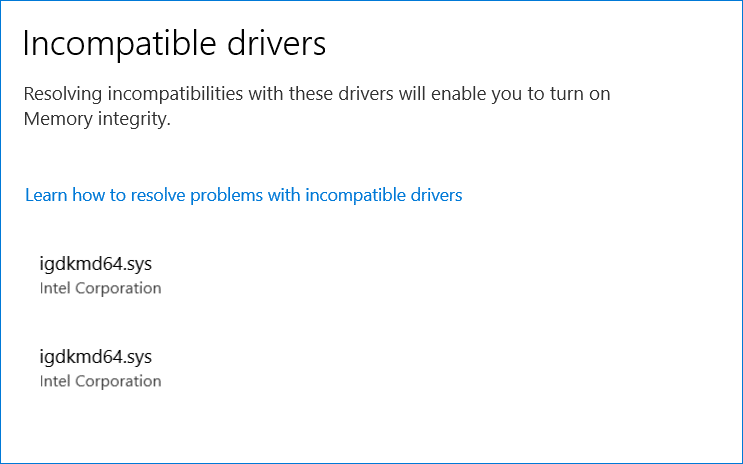

Veraltete Systeme und Software anfällig für Exploits. Um die Entführungsangriffe unter den Windows zu verhindern, müssen Sie Halten Sie Windows und Software aktualisiert . Sie können Windows in Einstellungen aktualisieren und installierte Software in Microsoft Store aktualisieren.

Tipp 2. Verwenden Sie ein zuverlässiges Antivirus & Anti-Malware

Eine starke Sicherheitssuite kann Malware mit Zwischenablagen übertragen und blockieren, um die Angriffe auf die Hijacking-Angriffe unter Windows zu verhindern. Sie können einen zuverlässigen Antiviren- oder Anti-Malware wie Windows Defender, Malwarebytes, Bitdefender oder Kaspersky verwenden.

Tipp 3. Vermeiden Sie verdächtige Downloads und Links

Viele Zwischenablagen -Entführer, die über Raubkopien -Software, Phishing -E -Mails, gefälschte Browser -Erweiterungen usw. verbreitet werden. Daher hatten Sie bessere Software von offiziellen Quellen wie Microsoft Store oder verifizierten Websites.

Tipp 4. Deaktivieren Sie den Zugang zur Remote -Zwischenablage

Wenn Sie verwenden Remotedesktop (RDP) Es wird empfohlen, eine einschränkende gemeinsame Nutzung der Zwischenablage festzulegen, um die Angriffe auf die Flüssigkeitsbehörde unter Windows zu verhindern. Hier erfahren Sie, wie es geht:

Schritt 1. Öffnen Remote -Desktop -Verbindung .

Schritt 2. Klicken Sie auf Optionen anzeigen und gehen zum der Lokale Ressourcen Tab.

Schritt 3.. Unter dem Lokale Geräte und Ressourcen Teil, deaktivieren Sie die Zwischenablage Kasten.

Tipp 5. Seien Sie vorsichtig mit Transaktionen

Da die Hijacking der Zwischenablage häufig auf Krypto -Benutzer abzielt. Sie müssen Folgendes vor der Durchführung von Transaktionen bemerken.

- Doppelüberprüfliche Brieftaschenadressen, bevor Sie Mittel senden.

- Verwenden Sie Hardware -Brieftaschen für eine bessere Sicherheit.

- Aktivieren Sie die Adresse des Whitelisting im Krypto -Austausch.

Tipp 6. Erziehung über Phishing & Social Engineering

Viele Angriffe beginnen mit irreführenden E -Mails oder gefälschten Software. Sie müssen:

- Phishing -Versuche erkennen.

- Vermeiden Sie es, auf verdächtige Links zu klicken.

- Überprüfen Sie die Sender -Authentizität, bevor Sie Anhänge herunterladen.

Tipp 7. Halten Sie Ihre Dateien regelmäßig gesichert (am wichtigsten.

Wie verhindern Sie die Hijacking -Angriffe unter Windows? Es soll alle wichtigen Dateien auf Ihrem Computer sichern. Auch wenn Ihr Gerät durch die Hijacking von Zwischenablage angegriffen wird, bleiben die Daten, die Sie zuvor unterstützt haben, sicher. Und Sie können dann die Sicherungsdateien verwenden, um die Daten wiederherzustellen, wenn Ihre ursprünglichen Daten durch die Hijacking von Clipboard angegriffen werden.

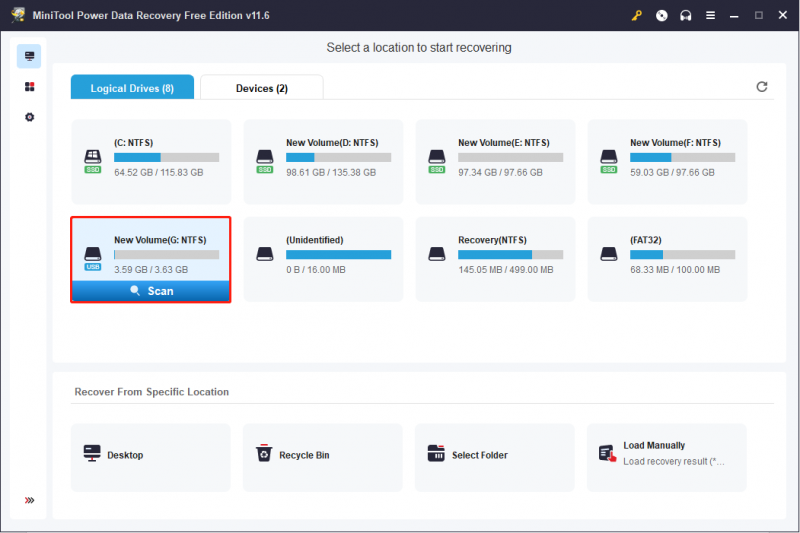

Erstens wird dringend empfohlen, Minitool Shadowmaker zu verwenden, was ein Stück von einem Stück ist Windows Backup -Software . Mit Minitool ShadowMaker können Sie es tun Sicherungsdateien , Ordner, Festplatten, Partitionen und sogar das Betriebssystem an verschiedenen Orten. Es unterstützt auch Fenster auf ein anderes Laufwerk bewegen .

Sie hatten Ihre Daten besser auf eine externe Festplatte zu sichern und stellen Sie sicher, dass Sie sie nicht an Ihren Computer anschließen, wenn Sie sie nicht verwenden. Hier sind die Schritte, um Ihre wichtigen Dateien auf Ihrem Computer zu sichern:

Minitool ShadowMaker Trial Klicken Sie hier, um herunterzuladen 100% Sauber und sicher

Schritt 1. Installieren und Starten Sie Minitool ShadowMaker und klicken Sie dann auf Versuchen Sie vor Gericht .

Schritt 2. Gehen Sie in die Backup Seite, klicken Sie QUELLE , und dann auswählen Ordner und Dateien . Überprüfen Sie alle Dateien und Ordner, die Sie benötigen OK .

Schritt 3. Klicken Sie auf ZIEL Wählen Sie dann die externe Festplatte als Ziel, um das Sicherungsbild zu speichern. Klicken OK Änderungen sparen. Sie sollten feststellen, dass Sie vor der Sicherung die externe Festplatte an Ihren PC anschließen sollten.

Schritt 4. Nachdem Sie die Sicherungsquelle und das Ziel der Sicherungsquelle und des Ziels bestätigt haben, klicken Sie auf Zurück um Ihre Dateien zu sichern.

Dann müssen Sie nur darauf warten, dass Minitool ShadowMaker den Prozess abgeschlossen hat.

So erfassen Sie die Hijacking -Angriffe der Zwischenablage

Wie erkenne ich die Angriffe auf die Hijacking -Angriffe mit Zwischenablage? Bitte achten Sie auf diese Zeichen.

- Ein eingeklagter Text stimmt nicht mit dem überein, was Sie kopiert haben.

- Ungewöhnliches System verlangsamt sich beim Kopieren von Daten.

- Unbekannte Prozesse im Task -Manager im Zusammenhang mit Zwischenablagefunktionen.

- Unerwartete Veränderungen im eingefügten Inhalt.

Letzte Worte

Dieser Beitrag hat Ihnen kurz einige grundlegende Informationen zur Hijacking -Angriffe von Informationen zur Hijacking von Informationen gezeigt und Sie können die Hijacking -Angriffe unter Windows verhindern. Außerdem stellt dieser Beitrag Sie auch in ein leistungsstarkes Programm vor - Minitool ShadowMaker, mit dem Sie Daten unterstützen können, um sie zu schützen.

![Was ist Strg + Alt + Entf und was macht es? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/40/what-is-ctrl-alt-del.png)

![Beheben des Problems 'Interne Verwaltung des Videospeichers' [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/03/how-fix-video-memory-management-internal-issue.jpg)

![Wie kann man ERR_PROXY_CONNECTION_FAILED reparieren? Probieren Sie diese Methoden aus [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/02/how-fix-err_proxy_connection_failed.jpg)

![Wie behebt man den Cache Manager BSOD-Fehler unter Windows? [9 Methoden]](https://gov-civil-setubal.pt/img/partition-disk/5E/how-to-fix-cache-manager-bsod-error-on-windows-9-methods-1.png)

![USB Splitter oder USB Hub? Diese Anleitung hilft Ihnen bei der Auswahl eines [MiniTool-Wikis]](https://gov-civil-setubal.pt/img/minitool-wiki-library/37/usb-splitter-usb-hub.png)

![Was ist Windows PE und wie erstelle ich ein bootfähiges WinPE-Medium? [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/40/what-is-windows-pe-how-create-bootable-winpe-media.png)

![Borderlands 3 Offline-Modus: Ist er verfügbar und wie kann man darauf zugreifen? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/69/borderlands-3-offline-mode.jpg)